Configuraciones de política de grupo más importantes para prevenir violaciones de seguridad

- Instalación de software

- Restricciones de contraseña

- Acceso a la red

- Registros

- soporte USB

- Ejecución de script de línea de comandos

- La computadora se apaga y se reinicia

- Seguridad de Windows

Algunas de las configuraciones deben estar activadas, mientras que otras necesitan exactamente lo contrario.

Configuraciones de política de grupo más importantes para prevenir violaciones de seguridad

- Apague el instalador de Windows

- Prohibir el uso del Administrador de reinicio

- Instale siempre con privilegios elevados

- Ejecute solo aplicaciones de Windows específicas

- La clave debe cumplir los requerimientos de complejidad

- Umbral y duración del bloqueo de cuenta

- Seguridad de red: no almacene el valor hash de LAN Manager en el próximo cambio de contraseña

- Acceso a la red: no permita la enumeración anónima de cuentas y recursos compartidos SAM

- Seguridad de red: Restringir NTLM: Auditar la autenticación NTLM en este dominio

- Bloquear NTLM

- Eventos del sistema de auditoría

- Todas las clases de almacenamiento extraíble: denegar todo acceso

- Todo el almacenamiento extraíble: permite el acceso directo en sesiones remotas

- Activar la ejecución de scripts

- Impedir el acceso a herramientas de edición del registro

- Impedir el acceso al símbolo del sistema

- Activar el escaneo de guiones

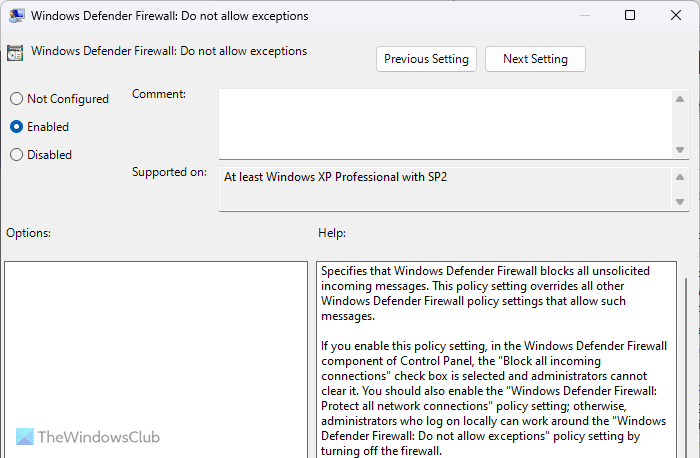

- Firewall de Windows Defender: no permitir excepciones

Para obtener más información sobre estas configuraciones, continúe leyendo.

1) Apague el instalador de Windows

Configuración del equipo > Plantillas administrativas > Componentes de Windows > Instalador de Windows

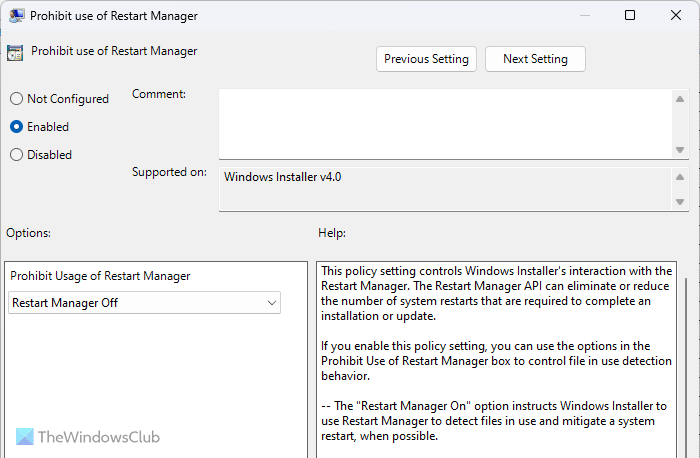

2) Prohibir el uso del Administrador de reinicio

Algunos programas necesitan reiniciarse para comenzar a funcionar completamente en su computadora o completar el proceso de instalación. Si no desea utilizar programas no autorizados para que un tercero los utilice en su computadora, puede usar esta configuración para desactivar el Administrador de reinicio de Windows Installer. Necesitas elegir el Reiniciar administrador desactivado opción del menú desplegable.

3) Instale siempre con privilegios elevados

Configuración de usuario > Plantillas administrativas > Componentes de Windows > Instalador de Windows

4) Ejecute solo aplicaciones de Windows específicas

Configuración de usuario > Plantillas administrativas > Sistema

Si no desea ejecutar aplicaciones en segundo plano sin su permiso previo, esta configuración es para usted. Puede permitir que los usuarios de su computadora ejecuten solo aplicaciones predefinidas en su computadora. Para eso, puede habilitar esta configuración y hacer clic en el Espectáculo para registrar todas las aplicaciones que desea ejecutar.

5) La contraseña debe cumplir requisitos de complejidad

Configuración de la computadora> Configuración de Windows> Configuración de seguridad> Políticas de cuenta> Política de contraseña

Tener una contraseña segura es lo primero que debe utilizar para proteger su computadora de violaciones de seguridad. De forma predeterminada, los usuarios de Windows 11/10 pueden usar casi cualquier cosa como contraseña. Sin embargo, si ha habilitado algunos requisitos específicos para la contraseña, puede activar esta configuración para hacerla cumplir.

Leer: Cómo personalizar la Política de contraseñas en Windows

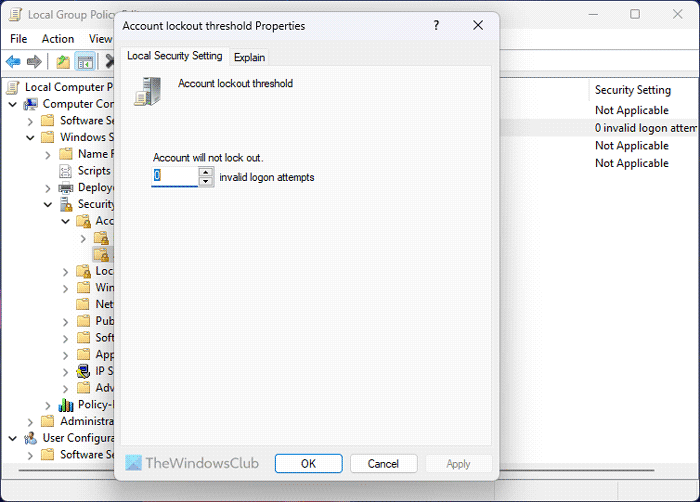

6) Umbral y duración del bloqueo de cuenta

Configuración de la computadora > Configuración de Windows > Configuración de seguridad > Políticas de cuenta > Política de bloqueo de cuenta

Hay dos configuraciones nombradas Umbral de bloqueo de cuenta y Duración del bloqueo de cuenta eso debería estar habilitado. El primero le ayuda a bloquear su computadora después de una cantidad específica de inicios de sesión fallidos. La segunda configuración le ayuda a determinar cuánto tiempo permanecerá el bloqueo.

7) Seguridad de la red: no almacene el valor hash de LAN Manager en el próximo cambio de contraseña

Configuración de la computadora> Configuración de Windows> Configuración de seguridad> Políticas locales> Opciones de seguridad

Como LAN Manager o LM son comparativamente débiles en términos de seguridad, debe habilitar esta configuración para que su computadora no almacene el valor hash de la nueva contraseña. Windows 11/10 generalmente almacena el valor en la computadora local y es por eso que aumenta las posibilidades de que se produzca una violación de la seguridad. De forma predeterminada, está activado y debe estar activado todo el tiempo por motivos de seguridad.

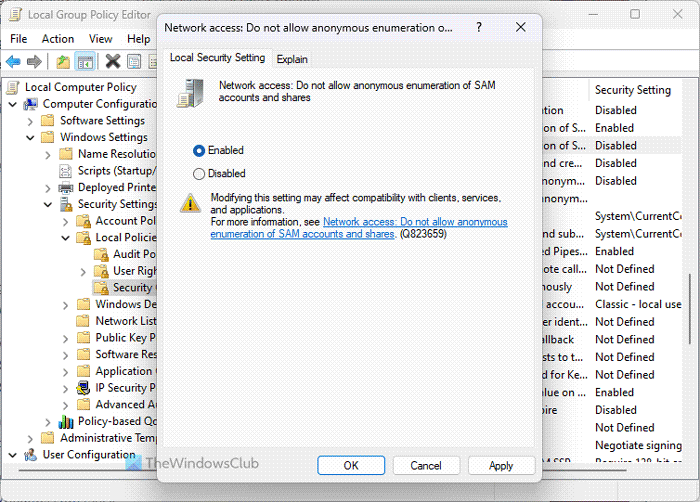

8) Acceso a la red: no permita la enumeración anónima de cuentas y recursos compartidos de SAM

Configuración de la computadora> Configuración de Windows> Configuración de seguridad> Políticas locales> Opciones de seguridad

De forma predeterminada, Windows 11/10 permite a usuarios desconocidos o anónimos ejecutar varias cosas. Si, como administrador, no desea permitirlo en su(s) computadora(s), puede activar esta configuración eligiendo la opción Permitir valor. Una cosa es tener en cuenta que puede afectar a algunos clientes y aplicaciones.

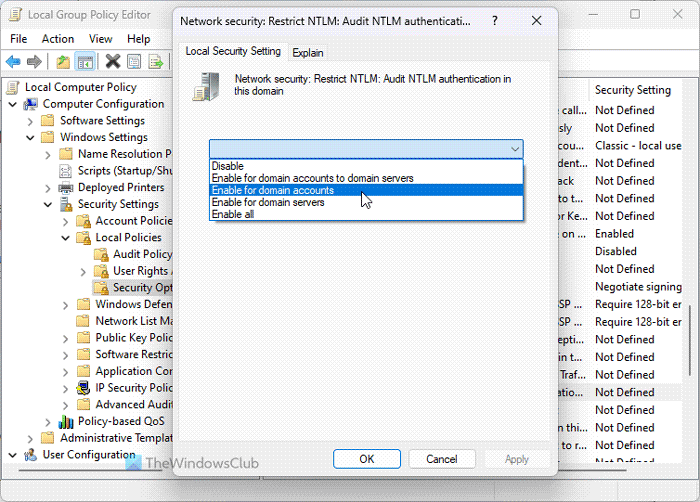

9) Seguridad de red: Restringir NTLM: Auditar la autenticación NTLM en este dominio

Configuración de la computadora> Configuración de Windows> Configuración de seguridad> Políticas locales> Opciones de seguridad

Esta configuración le permite habilitar, deshabilitar y personalizar la auditoría de la autenticación por parte de NTLM. Como NTML es obligatorio para reconocer y proteger la confidencialidad de los usuarios de redes compartidas y remotas, debe modificar esta configuración. Para la desactivación, elija el Desactivar opción. Sin embargo, según nuestra experiencia, debes elegir Habilitar para cuentas de dominio si tienes una computadora en casa.

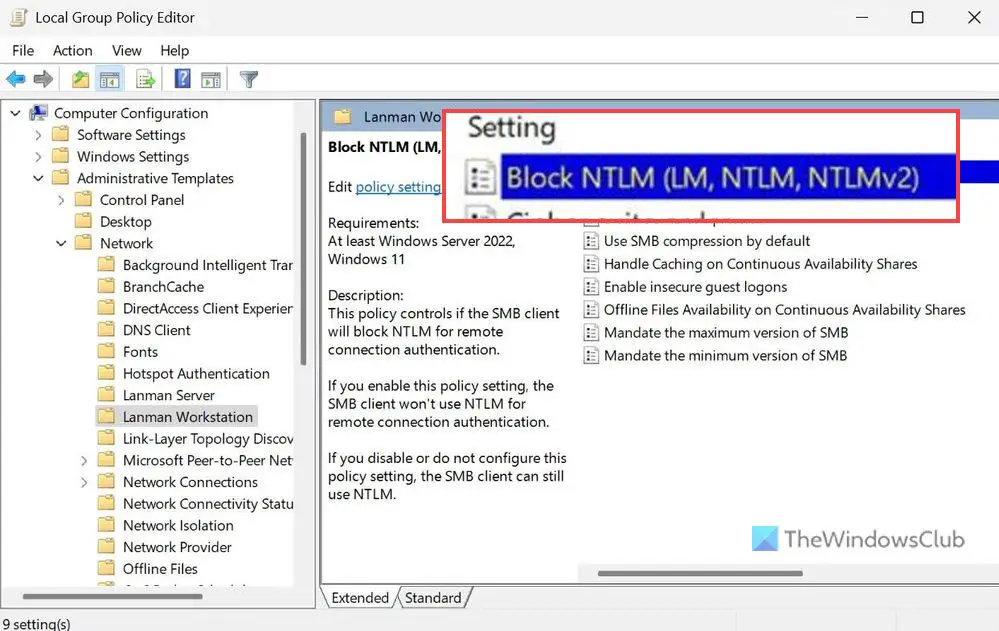

10) Bloquear NTLM

Configuración del ordenador > Plantillas administrativas > Red > Estación de trabajo Lanman

Esta configuración de seguridad le ayuda a bloquear ataques NTLM a través de SMB o Bloqueo de mensajes del servidor, que es muy común hoy en día. Aunque puede habilitarlo usando PowerShell, el Editor de políticas de grupo local también tiene la misma configuración. Necesitas elegir el Activado opción para realizar el trabajo.

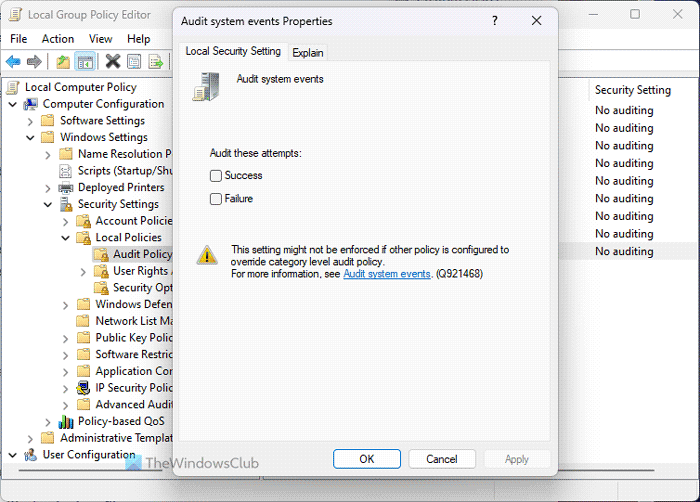

11) Eventos del sistema de auditoría

Configuración del equipo > Configuración de Windows > Configuración de seguridad > Políticas locales > Política de auditoría

De forma predeterminada, su computadora no registra varios eventos, como cambio de hora del sistema, apagado/inicio, pérdida de archivos de auditoría del sistema y fallas, etc. Si desea almacenarlos todos en el registro, debe habilitar esta configuración. Le ayuda a analizar si un programa de terceros tiene alguna de esas cosas o no.

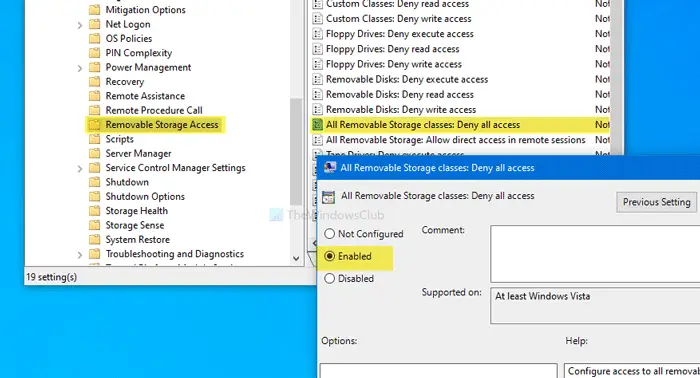

12) Todas las clases de almacenamiento extraíble: denegar todo acceso

Configuración de la computadora > Plantillas administrativas > Sistema > Acceso a almacenamiento extraíble

Esta configuración de Política de grupo le permite desactivar todas las clases y puertos USB a la vez. Si suele dejar su computadora personal en una oficina, debe marcar esta configuración para que otras personas no puedan usar dispositivos USB para obtener acceso de lectura o escritura.

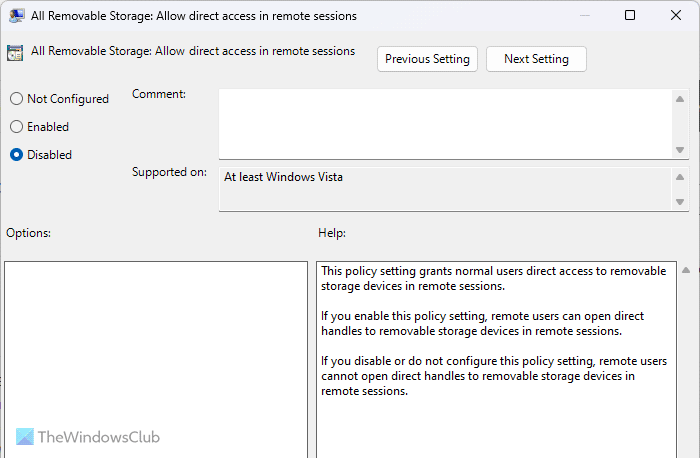

13) Todo el almacenamiento extraíble: permite el acceso directo en sesiones remotas

Configuración de la computadora > Plantillas administrativas > Sistema > Acceso a almacenamiento extraíble

Las sesiones remotas son de alguna manera lo más vulnerable cuando no tienes ningún conocimiento y conectas tu computadora a una persona desconocida. Esta configuración le ayuda a desactivar todo el acceso directo a dispositivos extraíbles en todas las sesiones remotas. En ese caso, tendrá la opción de aprobar o rechazar cualquier acceso no autorizado. Para su información, esta configuración debe ser Desactivado.

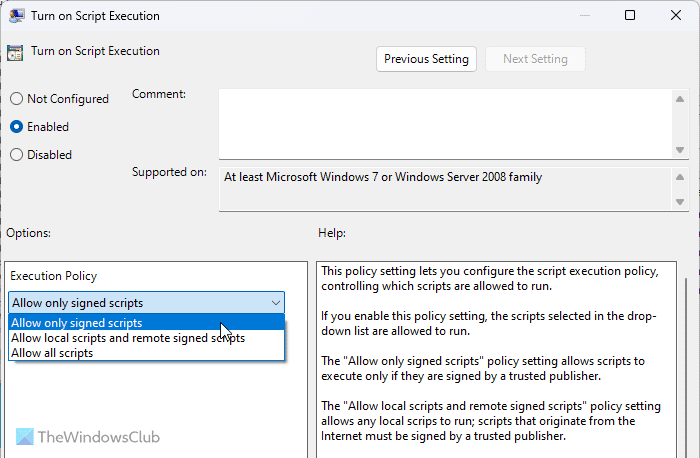

14) Activar la ejecución de scripts

Configuración del equipo > Plantillas administrativas > Componentes de Windows > Windows PowerShell

Si habilita esta configuración, su computadora puede ejecutar scripts a través de Windows PowerShell. En ese caso, debes elegir el Permitir solo scripts firmados opción. Sin embargo, sería mejor si no permite la ejecución del script o selecciona la opción Desactivado opción.

Leer: Cómo activar o desactivar la ejecución de scripts de PowerShell

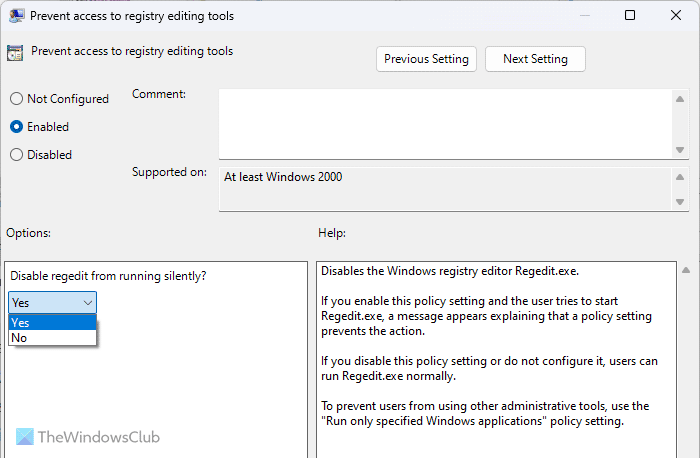

15) Impedir el acceso a herramientas de edición del registro

Configuración de usuario > Plantillas administrativas > Sistema

El Editor del Registro es algo que puede cambiar casi cualquier configuración de su computadora, incluso si no hay rastro de una opción GUI en la Configuración de Windows o el Panel de control. Algunos atacantes suelen cambiar los archivos del Registro para difundir malware. Es por eso que necesita habilitar esta configuración para impedir que los usuarios accedan al Editor del Registro.

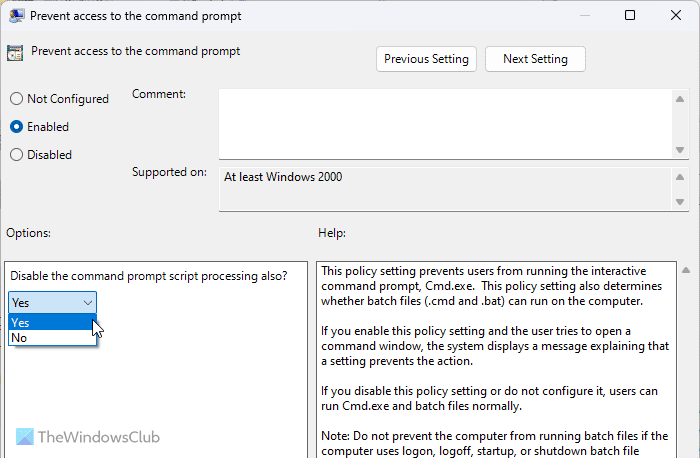

16) Impedir el acceso al símbolo del sistema

Configuración de usuario > Plantillas administrativas > Sistema

Al igual que los scripts de Windows PowerShell, también puede ejecutar varios scripts a través del símbolo del sistema. Es por eso que necesita activar esta configuración de Política de grupo. Después de seleccionar el Activado opción, expanda el menú desplegable y seleccione la opción Sí opción. También deshabilitará el procesamiento del script del símbolo del sistema.

Leer: Habilitar o deshabilitar el símbolo del sistema mediante la política de grupo o el registro

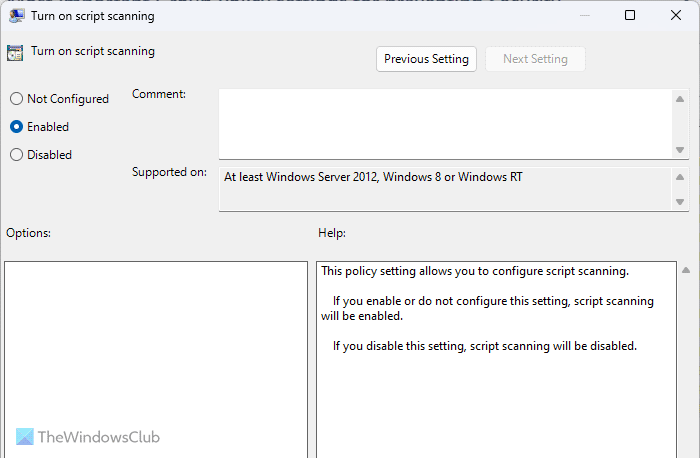

17) Activar el escaneo de guiones

Configuración del equipo > Plantillas administrativas > Componentes de Windows > Antivirus de Microsoft Defender > Protección en tiempo real

De forma predeterminada, Seguridad de Windows no analiza todo tipo de scripts en busca de malware. Es por eso que se recomienda habilitar esta configuración para que su escudo de seguridad pueda escanear todos los scripts almacenados en su computadora. Como se pueden utilizar scripts para inyectar códigos maliciosos en su computadora, esta configuración sigue siendo importante en todo momento.

18) Firewall de Windows Defender: no permitir excepciones

Configuración del equipo > Plantillas administrativas > Red > Conexiones de red > Firewall de Windows Defender > Perfil de dominio

Computer Configuration > Administrative Templates > Network > Network Connections > Windows Defender Firewall > Standard Profile

El Firewall de Windows Defender a menudo puede permitir diversos tráficos entrantes y salientes según los requisitos del usuario. Sin embargo, no se recomienda hacerlo a menos que conozca muy bien el programa. Si no está 100% seguro del tráfico saliente o entrante, puede activar esta configuración.

Háganos saber si tiene otras recomendaciones.

Leer: La política de grupo de fondo de escritorio no se aplica en Windows

¿Cuáles son las 3 mejores prácticas para los GPO?

Tres de las mejores prácticas para GPO son: en primer lugar, no debe modificar una configuración a menos o hasta que sepa lo que está haciendo. En segundo lugar, no deshabilite ni habilite ninguna configuración del Firewall, ya que puede recibir tráfico no autorizado. En tercer lugar, siempre debes forzar la actualización del cambio manualmente si no se aplica por sí solo.

¿Qué configuración de política de grupo debería configurar?

Siempre que tenga suficiente conocimiento y experiencia, puede configurar cualquier opción en el Editor de políticas de grupo local. Si no tienes ese conocimiento, déjalo como está. Sin embargo, si desea reforzar la seguridad de su computadora, puede consultar esta guía, ya que estas son algunas de las configuraciones de seguridad de Política de grupo más importantes.

Leer: Cómo restablecer todas las configuraciones de la Política de grupo local a sus valores predeterminados en Windows.